根據twcert報導。多位資安專家發現,Honda 與其頂級品牌 Acura 部分車款之無線鑰匙系統,內含嚴重漏洞,可導致駭侵者攔截並複製無線鑰匙的通訊內容,並且遠端開啟車鎖,甚至開走車輛。

資安專家指出,該部分車款含有一個中間人攻擊(Man-in-the-middle attack, MITM)漏洞 CVE-2022-27254。經由該漏洞,駭侵者可利用裝置來攔截 Honda / Acura 車輛的無線鑰匙(key fob)與汽車之間的無線通訊內容,並在稍後重新發送無線通訊,從而開啟汽車鎖,甚至發動汽車。

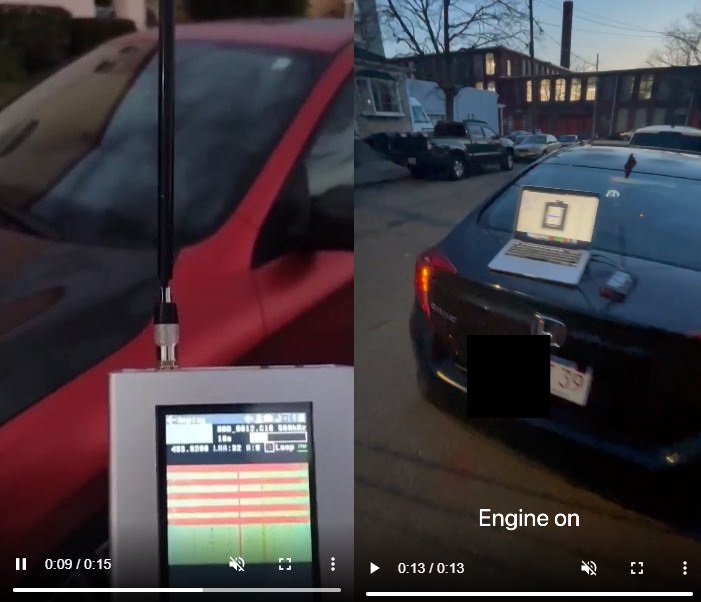

資安專家表示,他們在攔截無線鑰匙發送的一連串數字指令後予以解碼,並且成功解出各種控制車鎖的指令內容。

發現此漏洞的資安專家,也拍攝了一段影片,證實其漏洞攻擊手法確實可行;然而資安專家並未公開釋出關於此概念證實實作的細部資訊。

https://youtube.com/shorts/VCCmPpjbxkM

受此漏洞影響的車款,包括 Honda Civic LX、EX、EX-L、Touring、Si、Type R 等款式於 2016 – 2020 年間生產的批次。

另外一組資安研究人員,也發現了其他 Honda 車系無線鑰匙的漏洞 CVE-2021-46145,不過利用這個漏洞來控制車輛的難度較高。

資安媒體 BleepingComputer 向 Honda 官方詢問時,Honda 回應目前並未發現這種竊車手法大量出現,且該公司並無針對舊款車種更新此漏洞的計畫,不過會在未來的車款中強化無線鑰匙系統的防護能力。

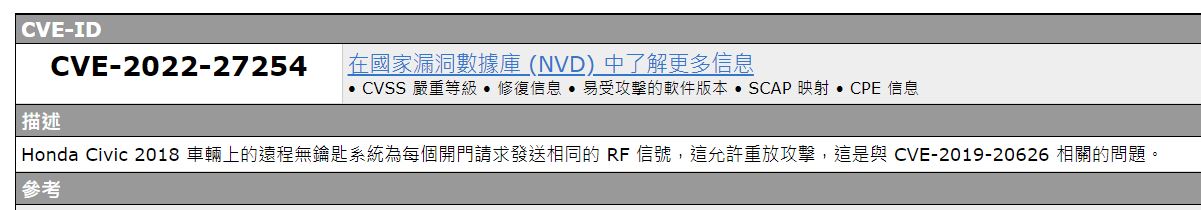

- CVE編號:CVE-2022-27254

- 影響產品(版本):Honda Civic LX、EX、EX-L、Touring、Si、Type R 等款式於 2016 – 2020 年間生產的批次。

- 雜項:https://drive.google.com/file/d/1MtmWfBs1r6Y3JN1HpbNsZqO1GcsdgPdc/view?usp=sharing

- 雜項:https://github.com/HackingIntoYourHeart/Unoriginal-Rice-Patty

- 雜項:https://github.com/nonamecoder/CVE-2022-27254

- 雜項:https://news.ycombinator.com/item?id=30804702

- 雜項:https://www.bleepingcomputer.com/news/security/honda-bug-lets-a-hacker-unlock-and-start-your-car-via-replay-attack/

- 雜項:https://www.theregister.com/2022/03/25/honda_civic_hack/

發佈留言