Intel 重大硬體設計瑕疵使得在使用者模式之下的程式碼可以繞過部分安全機制,取得核心模式記憶體區域的資料,Google Project Zero 找出CPU的「推測執行」(speculative execution)安全漏洞,更延伸出兩大攻擊手法「Meltdown」與「Spectre」,影響層面相當廣,但日前微軟已釋出更新,可修補「Meltdown」問題

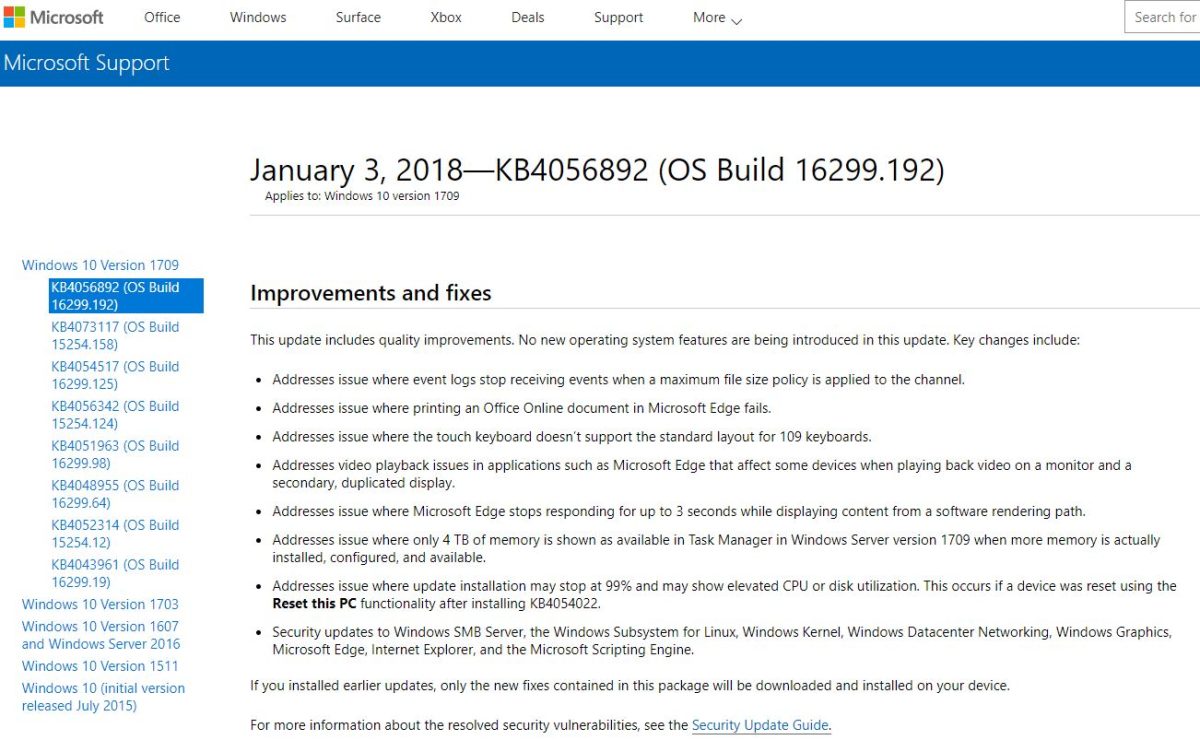

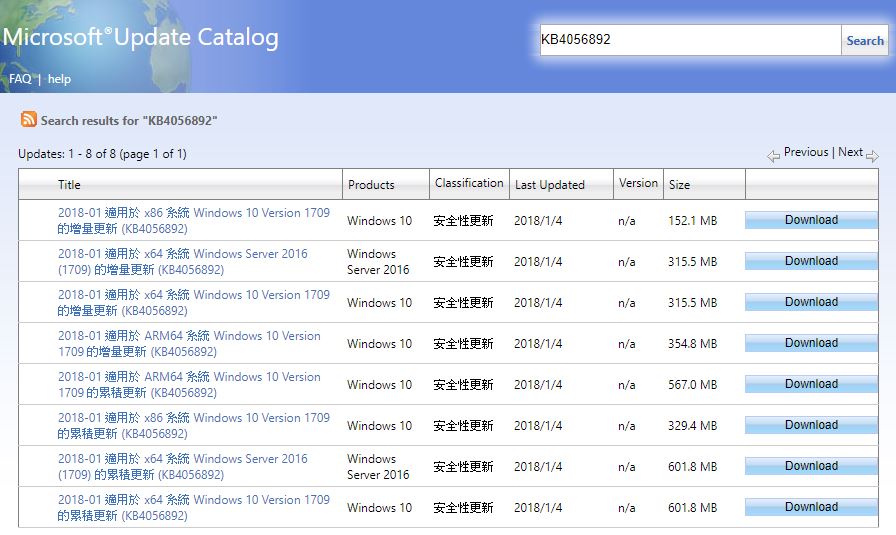

目前微軟已釋出「 KB4056892」的安全更新,請前往Windows Update 尋找

不過暫時只能修補「Meltdown」漏洞,「Spectre」則須等下一版本更新。

Server 2016 的安全更新版號則是KB4056892,請前往下方連結下載更新

https://www.catalog.update.microsoft.com/Search.aspx?q=KB4056892

暫無其他Windows 版本

防毒軟體有用嗎?

目前防毒軟體能偵測惡意軟體,但不太能檢測惡意動作特徵,Meltdown和Spectre兩者都屬於惡意動作,屆時已無力回天,反正你就更新吧

那些資料可能會有風險?

包含帳號密碼、以及所有你的個人資料,由於是記憶體盜取,將會是你曾打開過的所有資料

那些處理器會有影響

Meltdown的部分,只要是能支援(out-of-

Spectre的部分,包含 Intel、AMD 與 ARM 三間都有事,不過前天AMD 發出聲明自稱AMD沒事請放心

參考連結

Intel : https://security-center.intel.com/advisories.aspx

ARM: https://developer.arm.com/support/security-update

AMD : https://www.amd.com/en/corporate/speculative-execution

什麼是 Google Project Zero

Project Zero是Google公司於2014年7月15日所公開的一個資訊保安團隊,此團隊專責找出各種軟體的安全漏洞,特別是可能會導致零時差攻擊者。此團隊的領導者為曾任Google Chrome安全小組的克里斯·伊凡斯(Chris Evans)。(不是那個克里斯伊凡)

此團隊找出安全漏洞之後,會即時通知受影響軟體的開發者,在開發者還沒修補此漏洞前,不會對外公布。但90天之後,無論原開發者是否已修復漏洞,都會自動公開。

喜歡這篇文章的話,請幫這篇文章點個讚,或者到 雲爸的3C學園按個讚,快速得到最新的文章喔

有任何疑問,歡迎加入《3C問題互助團》社團這裡可以讓大家互相討論手機、電腦問題

不定時我也會在這邊舉辦抽獎,歡迎一起來聊聊

發佈留言